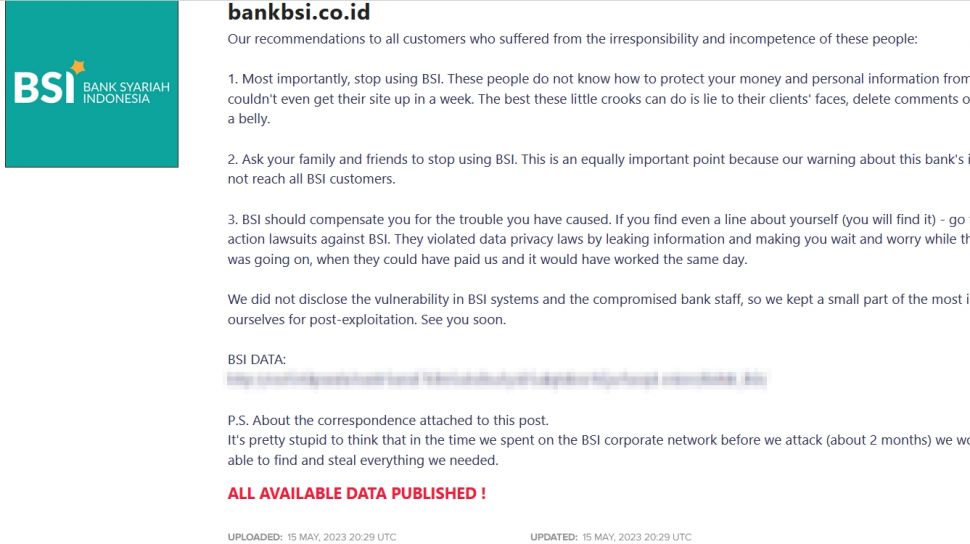

Cariberita.co.id – Kelompok peretas yang menggunakan Ransomware LockBit menyerang sistem IT PT Bank Syariah Indonesia (BSI). Mereka kemudian meminta uang tebusan agar ancaman itu tak direalisasikan dengan tenggat waktu sejak 15 Mei 2023 sampai 16 Mei 2023.

Namun, pihak BSI tidak memenuhi negosiasi tersebut hingga data nasabah mereka disebarluaskan ke Dark Web. LockBit sendiri mengaku sudah memiliki 15 juta data dari BSI milik nasabah dan karyawan.

Ransomware LockBit mungkin terdengar asing bagi kebanyakan orang. Namun, nama ini sudah sangat dikenal dalam dunia peretasan data. Korban-korbannya bahkan datang dari berbagai perusahaan ternama.

LockBit sendiri merupakan nama kelompok peretas, sementara ransomware adalah media atau perangkat yang memfasilitasi aksi mereka.

Baca Juga:

Data Nasabah Mulai Disebar ke Darkweb, Begini Respon BSI

Mengenal Ransomware LockBit dan Bahayanya

Ransomware LockBit merupakan perangkat lunak yang dipakai untuk menyerang dengan target umum sebuah perusahaan atau organisasi. Aksi ini biasanya ditandai oleh ancaman, seperti gangguan operasi yang mendadak terhenti, pemerasan, serta pencurian data dan publikasi ilegal apabila korban tidak menuruti kemauan peretas.

Sebelumnya, LockBit dikenal dengan nama Ransomware ABCD. Perangkat ini kemudian telah berkembang menjadi ancaman yang bisa dibilang unik dalam dunia peretasan.

LockBit juga disebut-sebut sebagai virus kripto, karena menciptakan permintaan tebusan sebagai imbalan. Serangan menggunakan alat ini berawal dari September 2019.

Saat itu, namanya masih ABCD yang mengacu pada ekstensi file yang dipakai untuk enkripsi data milik korban. Target terbesar tersebar di wilayah Amerika Serikat, Inggris, Jerman, Prancis, Ukraina, China, India, hingga Indonesia.

Baca Juga:

Negosiasi Gagal, Ransomware LockBit Sebar 1,5 TB Data Nasabah dan Karyawan BSI di Dark Web

Sistem kerja alat ini adalah target yang merasa terhalang oleh gangguan yang dikirimkan peretas, bersedia untuk menukarnya dengan uang agar bisa dibebaskan.

Perusahaan yang seringkali menjadi korban LockBit yakni lembaga kesehatan hingga lembaga keuangan, tak terkecuali bank. Sementara dana tebusan yang disetor korban, akan dibagi untuk para peretas dan tim pengembang LockBit sekitar tiga per empat dari total keseluruhan.

Frekuensi serangan ransomware sendiri terus meningkat setiap tahunnya. Grup mereka ini bahkan memecahkan rekor sebagai yang paling aktif sepanjang tahun 2023 dengan lebih dari 300 korban. Diantaranya, perusahaan CRM, Atento, yang kehilangan dana sebesar US$ 42,1 juta dan tempat milik Elon Musk, SpaceX yang turut merugi karena Ransomware Lockbit. Dengan kata lain, perangkat tersebut sangat berbahaya bagi finansial sebuah perusahaan.

Versi yang sebelum menyerang BSI, yaitu LockBit 2.0, diperkenalkan pada Juni 2021 lalu dengan mengirimkan serangan ke perusahaan-perusahaan di Inggris, Taiwan, dan Chili. Perangkat ini kemudian di-upgrade dan mulai dipublikasikan setahun setelahnya.

Program terbarunya yakni bug bounty yang bisa memberikan insentif kepada peneliti saat membagikan laporan bug. Tak hanya itu, versi 3.0 juga meliputi pembayaran melalui Zcash serta menciptakan taktik pemerasan baru seperti, eksekusi tanpa kata sandi atau password.

Kontributor : Xandra Junia Indriasti